Met de groei van uw bedrijf speelt IT-beveiliging een cruciale rol bij het beschermen van uw gegevens, infrastructuur en geldstromen. Kleine en middelgrote bedrijven hebben de neiging om het belang ervan te vergeten, of, vaker, ze hebben niet genoeg fysieke en menselijke middelen om de beveiligingsproblemen op te lossen. Dat is waar outsourcing van uw IT-beveiliging om de hoek komt kijken. Hier zijn enkele van de meest cruciale stappen voor de beveiliging van de IT-infrastructuur van uw bedrijf. U kunt op ITAF rekenen als uw beveiligingspartner om alles te dekken.

1# Beveiligingspatches

Cyberbeveiliging is een steeds populairder onderwerp. Bedrijven worstelen met mail inbraak, kwaadaardige e-mails, gegevensverlies. Elk bedrijf moet zich voorbereiden op wat komen gaat, zoals de nieuwe generatie cyberaanvallen en AI malware.

Beveiligingspatching is een beveiligingsniveau dat de installatie van patches automatiseert, zowel op serverniveau als op individueel apparaatniveau.

Beveiligingspatches voor servers

Elke server bestaat uit verschillende apps die uw bedrijf gebruikt – van browsers tot teksteditors en meer complexe tools. Elk van die software is vatbaar voor kleine fouten en bugs, en softwareontwikkelaars produceren regelmatig updates en patches om tools te verbeteren.

Elke bug in de software, groot of klein, kan door een kwaadwillende indringer worden gebruikt om de specifieke app te besmetten met het virus of om uw IT-omgeving te beschadigen.

Het uitstellen van het updaten van de apps vergroot het risico dat iemand uw bedrijfsserver kan binnendringen, overnemen, stelen of uw gegevens kan vernietigen.

Server beveiligingspatches zorgen ervoor dat de beveiligingspatches van elk softwareonderdeel op tijd worden geïnstalleerd. App-aanbieders erkennen dat er een fout in hun software zit en leveren regelmatig patches. Deze patches worden echter niet automatisch geïnstalleerd. Iemand moet ervoor zorgen dat ze regelmatig worden geïnstalleerd. Als uw bedrijf niet over de personele middelen beschikt om het uit te voeren, kan het ertoe leiden dat de installatie van de patch wordt vertraagd en dat een volledige infrastructuur in gevaar komt.

ITAF is een IT-beveiliging partner die regelmatig controleert op beschikbare beveiligingspatches en deze installeert.

Beveiligingspatches voor desktops

Patches zijn niet alleen beschikbaar op serverniveau, maar ook op individuele apparaatniveaus. Desktops die de personen binnen uw organisatie gebruiken, zijn onderling verbonden en zijn ook verbonden met uw server, dus schade aan een afzonderlijk apparaat kan uw hele IT-omgeving beschadigen en de veiligheid van gevoelige gegevens in gevaar brengen. Daarom is desktopbeveiliging een van de cruciale beveiligingsniveaus.

Hoewel er regelmatig patches worden geleverd door softwareontwikkelaars, stellen individuele gebruikers meestal gewoon de updates op hun computers uit. Ze worden gevraagd om updates te installeren en in sommige gevallen begrijpen ze het belang ervan niet en vertragen ze het proces. Dit soort vertraging kan indringers meer tijd geven om uw netwerk te besmetten met malware. Een slecht bestand op een slecht moment op een computer die niet regelmatig wordt bijgewerkt, kan een probleem op organisatieniveau veroorzaken.

Daarom controleert ITAF als IT-partner regelmatig op updates, zodat de individuele gebruiker niets hoeft te doen. De gebruiker dient enkel de machine opnieuw op te starten zodat de patches worden toegepast. Softwareleverancier biedt een oplossing – patching voor desktopbeveiliging als een service zorgt ervoor dat de patches op de achtergrond worden geïnstalleerd.

2# Inbraak detectie systemen

Het hebben van een inbraak detectie systeem is een van de belangrijkste voorzorgsmaatregelen die u kunt nemen om te voorkomen dat uw IT-infrastructuur binnengedrongen wordt.

Deze dienst zorgt voor het monitoren, analyseren en detecteren van de inbraken en het beschermen van uw IT-netwerk.

Nadat het de aanvallen heeft gedetecteerd, waarschuwt het u onmiddellijk en neemt het de nodige stappen om de kwaadaardige processen zo snel mogelijk te stoppen.

Host intrusion detectie systemen (HIDS) en netwerk intrusion detectie systemen (NIDS) zijn twee methoden waarmee ITAF netwerkspecialisten informatie van een computer, server of netwerk verzamelen en analyseren. Het doel van deze acties is het identificeren van mogelijke dreigingen van hackers en crackers binnen of buiten de organisatie. Beide systemen hebben hun voordelen en beperkingen. De beste oplossing is een combinatie van beide technologieën.

Netwerk inbraak systeem

Hoe goed uw bedrijfsnetwerk ook is beveiligd, indringers kunnen altijd proberen uw systeem binnen te dringen en uw gegevens te stelen. Firewall (wordt verder in de tekst uitgelegd) biedt één beschermingslaag die alle soorten kwaadaardig verkeer van uw netwerk tegenhoudt. Een netwerk inbraak systeem is een andere beveiligingslaag die een poging van een indringer om uw netwerk binnen te dringen kan herkennen.

Als een service die deel uitmaakt van uw netwerk inloggegevens vereist voor gebruikers om binnen te komen, kunnen indringers proberen deze inloggegevens te raden. Iemand die iemands inloggegevens wil raden, kan beginnen te raden of zelfs een tool gebruiken die een script uitvoert om elke 10 seconden iemands inloggegevens te raden. Als er te veel pogingen zijn, detecteert het inbraak systeem het als verdacht en waarschuwt het de systeembeheerder dat iemand mogelijk probeert uw gegevens te stelen. Dit soort waarschuwing roept op om verdacht gedrag te controleren en te voorkomen.

Met een netwerk inbraak systeem creëert u een filterlaag die controleert wat er binnenkomt en wat eruit komt.

Host inbraak detectie systeem

Als het gaat om inbraken op hostniveau, bewaakt het detectie systeem de apparaten zoals computers. Als een computer is gekoppeld aan een breder netwerk of server, kassa, enz., kan iemand proberen deze te misbruiken om de server te benaderen.

Een indringer kan proberen wachtwoorden op het apparaat te typen om de databases met gevoelige gegevens binnen te gaan, of USB apparaten met software binnenkomen die proberen een computer over te nemen, software proberen uit te voeren die niet uitgevoerd mag worden, etc. Ze kunnen proberen uw systeem te beschadigen met virussen, zoals Cryptolocker – een soort virus dat een deel van de gegevens van het apparaat kan verwijderen en de gebruiker het mogelijk niet op tijd merkt.

Host intrusion detectie systeem is gebaseerd op een klein onderdeel dat op een server wordt uitgevoerd en invoer en uitvoer detecteert en controleert of deze kwaadaardig zijn. Het kan ook detecteren of iets is verwijderd of vervangen door iets verdachts. Anti-bedreigings toepassingen, antivirus programma’s en spyware detectie programma’s moeten worden geïnstalleerd op elke netwerkcomputer met toegang tot internet.

3# Anti-virus, anti-phishing en anti-spam beveiliging voor e-mail

E-mails van verschillende servers gaan heen en weer over het internet – iedereen kan u een e-mail sturen. Daarom zijn mailboxen zo kwetsbaar als het gaat om kwaadaardige aanvallen, zoals phishing en ransomware.

Phishing is een social engineering aanval die wordt gebruikt om gebruikers,- of bedrijfsgegevens te stelen door inloggegevens of creditcard nummers te stelen. Het gebeurt vaak wanneer een kwaadwillende afzender van e-mail zichzelf presenteert als een vertrouwde entiteit (zoals een bank). Dit soort e-mails vragen om inloggegevens en doen de banken of organisaties na om mensen te misleiden en hun gegevens te stelen.

ITAF biedt e-mail licentie, mailbox back-up en multifactor authenticatie, maar biedt haar klanten ook anti-virus, anti-phishing en anti-spam beveiliging voor e-mail. Dit soort bescherming biedt verschillende soorten filters die uw mailbox beschermen tegen elke vorm van kwaadwillende bronnen. Op deze manier hangt de beveiliging van uw bedrijfsgegevens niet alleen af van een menselijke factor en het beveiligingsbewustzijn van uw medewerkers.

Ontdek waarom je e-mailbeveiliging nodig hebt in ons gedetailleerde artikel.

4# Secure disk wiping

Elke server bevat meerdere harde schijven gevuld met gegevens. Na verloop van tijd kunnen harde schijven kapot, beschadigd of niet meer ondersteund worden. Wanneer dit gebeurt, hebt u mogelijk een serververvanging nodig. ITAF zorgt ervoor dat al uw gegevens worden gemigreerd naar de nieuwe harde schijven op de nieuwe server en dat de gegevens op oude harde schijven veilig worden gewist voordat ze naar recyclingbedrijven worden gebracht om te worden weggegooid.

Disk wiping is een complex proces. Elke harde schijf van de server moet worden verwijderd en geformatteerd. Wanneer u gegevens van de harde schijf verwijdert, ook al zijn ze niet zichtbaar, bestaan ze nog steeds in een andere laag. Dit kan een risico vormen voor de gegevensbeveiliging. Gegevens moeten opnieuw worden geschreven met nieuwe waarden om ze als volledig gewist te beschouwen.

Als onderdeel van ITAF beveiligings diensten worden schijven van de server verwijderd, in een machine geplaatst die deze vele malen verwijdert en overschrijft, zodat het zeker is dat alle gegevens van de schijf worden verwijderd. Deze procedure is gebaseerd op internationaal erkende normen voor gegevensvernietiging.

5# IT audit

IT audit maakt deel uit van een holistische benadering van IT-beveiliging. ITAF biedt een audit van de volledige bedrijfsinfrastructuur. Dit betekent een audit van alle segmenten van het pand van de klant – van fysiek tot ICT.

Als het gaat om fysieke audits, voert ITAF een herziening uit van de beveiliging van serverruimten, camerabewaking, parkeerplaats, toegangsdeur – om informatie te verzamelen over wie toegang heeft tot het gebouw of de serverruimten.

ICT audit verzamelt informatie over wie toegang heeft tot de server en gegevens, als alles is gepatcht, is elke medewerker getraind in beveiliging, of ze spam herkennen.

Op basis van verzamelde informatie ontvangt de klant een adviesdocument dat bestaat uit risico’s waar hij zich op moet focussen. Dit richt zich op de pijnpunten van klant beveiligingsomgevingen.

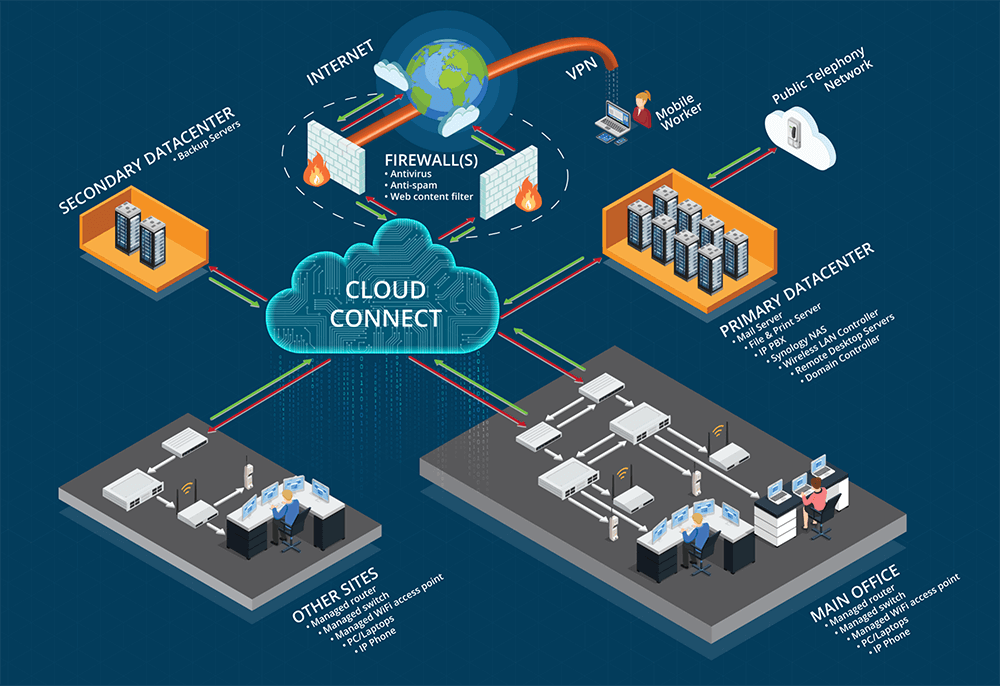

6# Beveiligde verbindingen

Een firewall is de eerste verdedigingslinie van uw netwerk tegen indringers. Het beveiligt uw netwerk tegen allerlei soorten kwaadaardig verkeer. Traditionele installatie omvat een firewall op het terrein van de klant. De cloud-first aanpak van ITAF biedt een cloud firewall. Zo kunnen de klanten al hun verschillende panden laten beveiligen met één firewall of één firewall cluster. Dit is een onderdeel van ITAF Cloud services die uw bedrijfsprestaties opschalen.

7# Beveiligingsbewustzijn

IT-beveiliging moet gelaagd zijn, zodat bedreigingen op alle niveaus van uw organisatie worden voorkomen. Het is belangrijk om werknemers op te leiden, zodat ze de netwerk,- en hostgebaseerde bedreigingen begrijpen, het belang van het maken van sterke wachtwoorden, het herkennen van kwaadaardige e-mails en het nemen van voorzorgsmaatregelen om uw bedrijfsgegevens op te slaan. Daarom kan ITAF als beveiligingspartner security awareness trainingen voor uw medewerkers of gericht management organiseren zodat elk onderdeel van uw organisatie op de hoogte is van manieren waarop zij uw gegevens kunnen beschermen.

Contact opnemen met ITAF

ITAF biedt een holistische benadering van IT-beveiliging voor kleine en middelgrote ondernemingen. Van beveiligingspatches, e-mailbescherming, inbraak detectie systemen, firewalls, IT audits en de opleiding van uw werknemers, ITAF kan u een complete set IT-beveiliging services bieden. Neem contact op met ITAF om uw gegevensbeveiliging uit te besteden aan IT-experts.