Gehackt? Wat nu?

Checklist voor bedrijven

Geen paniek. Handel snel. Beperk de schade. Bescherm data. Herstel veilig. Veeg voor directe stappen.

Stap 1

Evalueer de Situatie

Herken de Tekenen

Verdachte e-mails, versleutelde bestanden, herstarts?

Blijf Kalm

Geen paniek. Beperk de schade. Volg de stappen.

Identificeer Systemen

Gecompromitteerde apparaten, servers, accounts?

Stap 2

Bel Onmiddellijk Uw IT-Partner

Waarom Snel Handelen?

IT-partners beoordelen inbreuken en voorkomen schade. Vertraging verhoogt risico en kosten.

Voordelen: snelle inperking, forensische analyse, schadebeperking, gecoördineerde respons.

Professionele IT-ondersteuning voorkomt catastrofaal gegevensverlies.

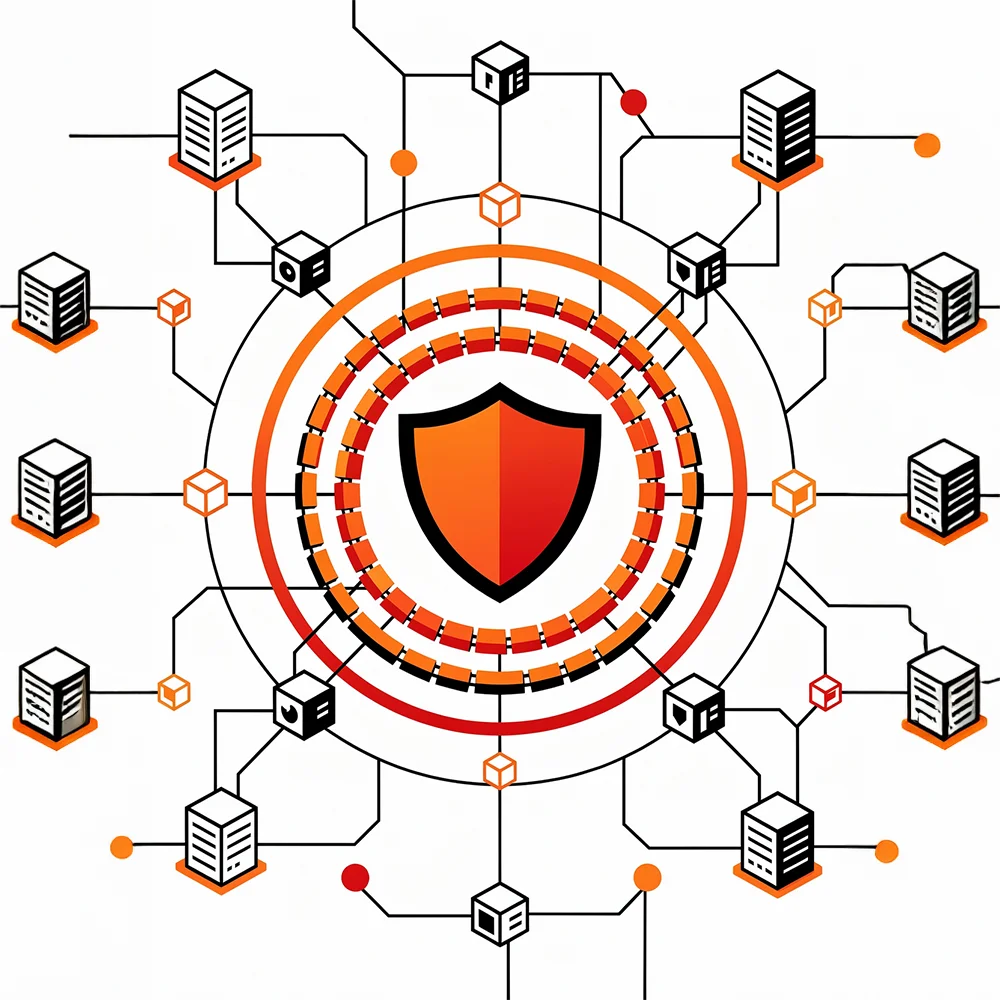

Stap 3

Isoleer het Probleem

Verbreek de Verbinding van Apparaten

Koppel getroffen apparaten los. Schakel Wi-Fi uit. Voorkom verdere verspreiding.

Isolatie voorkomt netwerkverspreiding. Handel snel, documenteer acties.

Stap 4

Beveilig Accounts & Wachtwoorden

Beheerderaccounts Resetten

Reset beheerderwachtwoorden.

Gebruik Sterke Aanmeldgegevens

Sterke, unieke wachtwoorden. Gebruik wachtwoordbeheerder.

Verifieer Multi-Factor Authenticatie

Verifieer MFA. Verwijder ongeautoriseerde methoden.

Stap 5

Informeer Uw Team

Communicatie is cruciaal: Houd het team op de hoogte. Zij zijn uw eerste verdedigingslinie.

Klik niet op verdachte links

Meld problemen onmiddellijk

Eenvoudige, schuldvrije rapportage.

Vermijd herverbinding

Wacht op goedkeuring van IT.

Stap 6

Volg de Richtlijnen van Uw IT-Partner

Beoordeel de Situatie

Uw IT-partner zal de situatie beoordelen.

Verdere Stappen

Zij zullen u vertellen welke verdere stappen nodig zijn.

Volg de Aanbevelingen

Volg hun aanbevelingen nauwgezet op.

Vertrouw op de Expertise

Vertrouw op hun expertise.

Stap 7

Los de hoofdoorzaak op

Zwakke Wachtwoorden

Dwing sterk wachtwoordbeleid af. Gebruik wachtwoordmanagers.

Ontbrekende MFA

Activeer MFA voor alle accounts, vooral beheer-/e-mailaccounts.

Niet-gepatchte Systemen

Patch systemen regelmatig. Houd alle software up-to-date.

Opleidingslacunes

Regelmatige cyberbeveiligingstraining. Goed opgeleid personeel is cruciaal.

Het Reactieproces Begrijpen

Wat uw IT-partner doet

Uw IT-partner volgt een bewezen protocol om inbreuken te beperken, uw gegevens te beschermen en de activiteiten te herstellen. Dit is wat er stap voor stap gebeurt.

Stap 1

Ze Beoordelen de Situatie

Informatie Verzamelen

Schade Evalueren

Communicatie Opzetten

Stap 2

Ze Beperken de Inbreuk

Waarom Dit Eerst Gebeurt

Uw IT-partner isoleert gecompromitteerde systemen om de verspreiding van de aanval te stoppen. Snelle inperking beperkt de schade en beschermt onaangetaste systemen.

- Stopt verspreiding

- Beschermt systemen

- Bewaart bewijsmateriaal

Stap 3

Ze Isoleren & Onderzoeken

Aangetaste systemen afscheiden

Bewijsmateriaal bewaren

Het toegangspunt vinden

Stap 4

Ze Beveiligen Uw Accounts

Wachtwoorden van Beheerders Resetten

E-mail & Cloud Toegang Updaten

Sterke Wachtwoorden Creëren

Beveiligingsinstellingen Controleren

Stap 5

Ze houden u op de hoogte

Regelmatige updates

Duidelijke richtlijnen

Volledige documentatie

Stap 6

Ze Zorgen voor Conformiteit

Alles Documenteren

Wettelijke Vereisten Controleren

Meldingen Voorbereiden

Stap 7

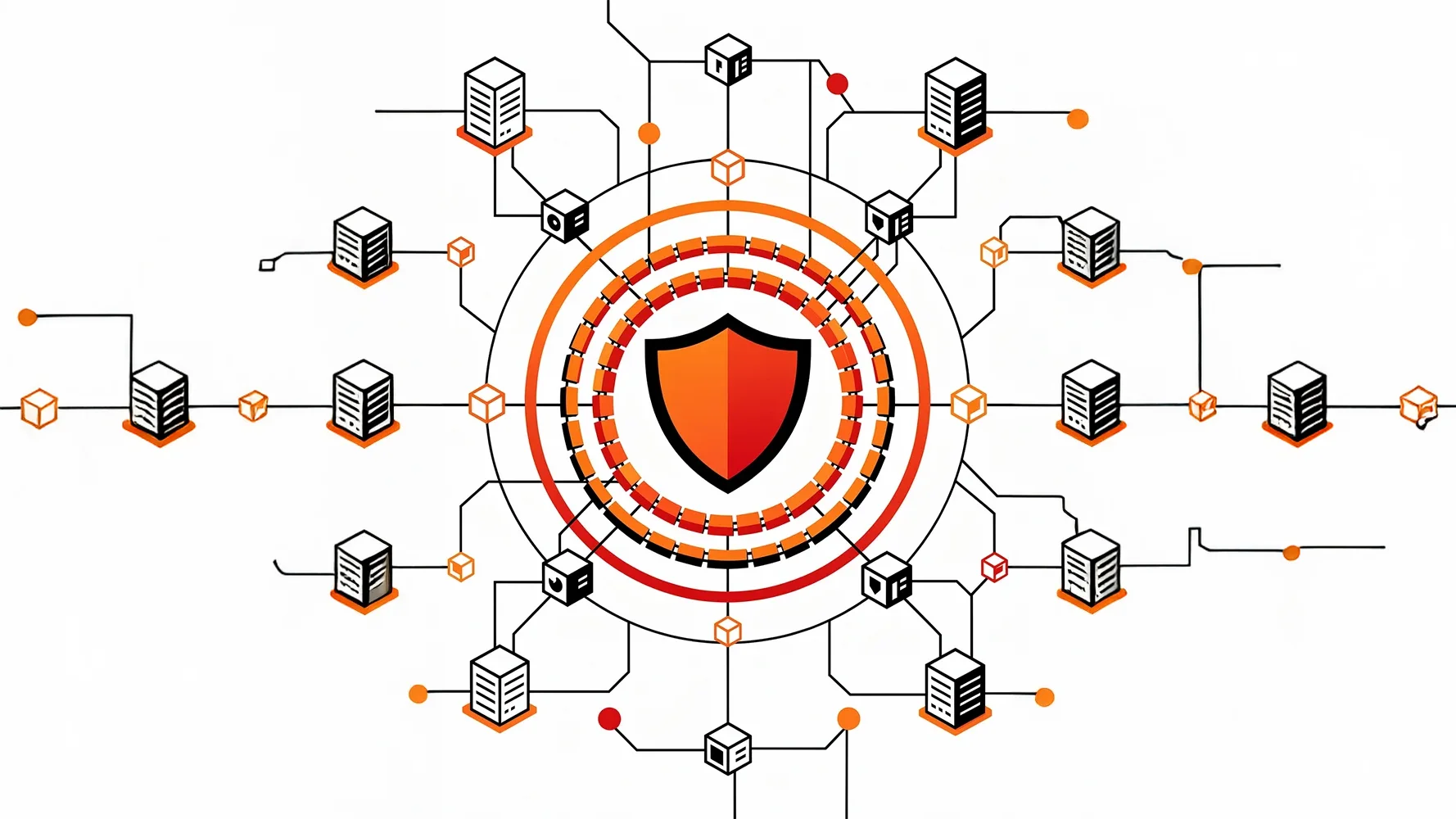

Ze Herstellen Uw Systemen

Controleer Uw Back-ups

Herstel Getroffen Systemen

Test Alles

Stap 8

Ze Versterken Uw Verdediging

Kwetsbaarheden Herstellen

Meervoudige Authenticatie Toevoegen

Monitoring Verbeteren

Beveiligingsregels Updaten

Stap 9

Ze helpen u te leren en te verbeteren

Evalueer wat er is gebeurd, deel de geleerde lessen en train uw team om toekomstige incidenten te voorkomen.